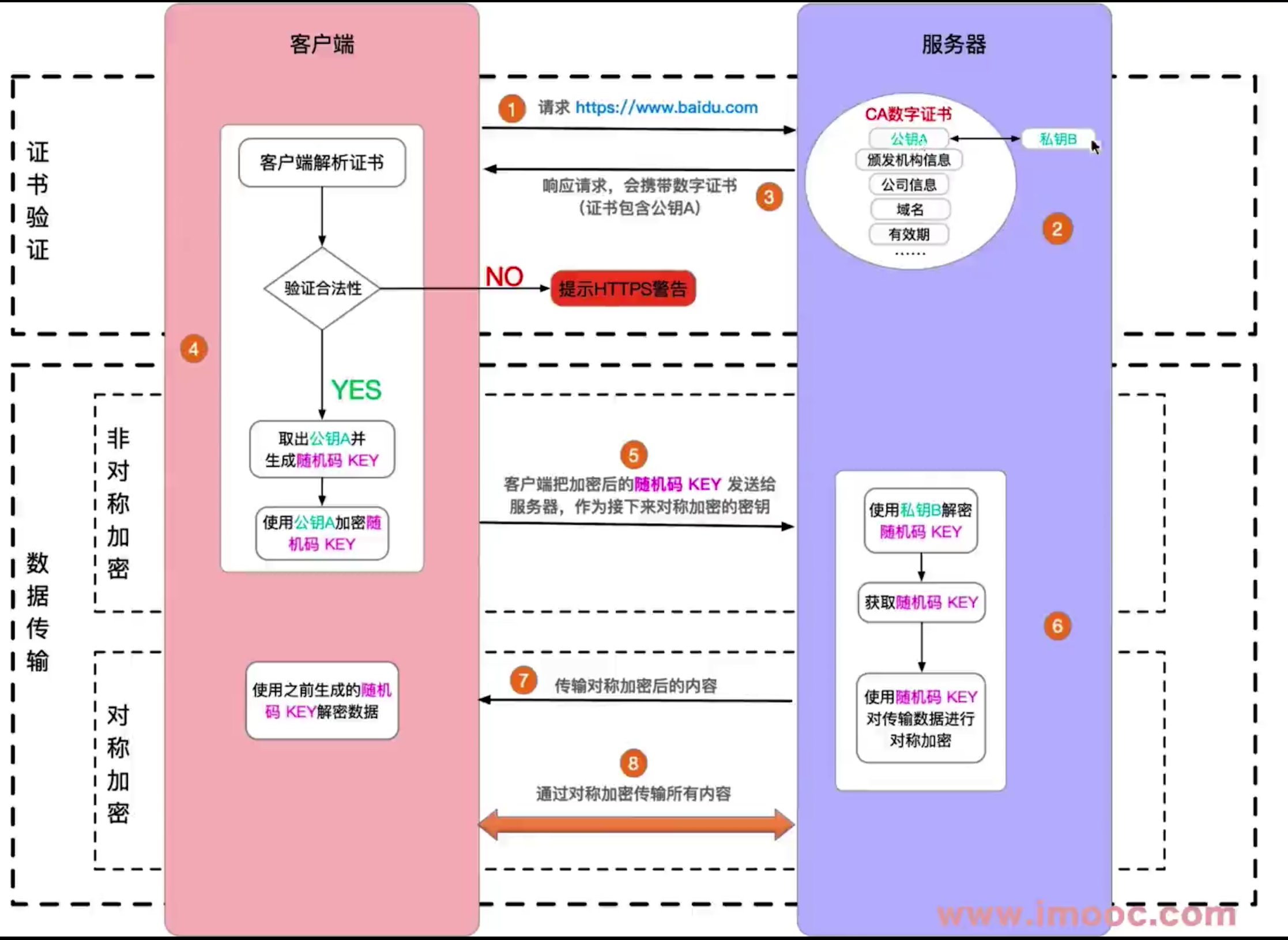

https对称加密阶段的疑问?

老师,我问一下,我对第8步有些疑问

疑问1、进入对称加密阶段后,以后每次传输,服务端都需要使用(私钥B)去解密(随机码KEY)吗?那这就不叫做对称加密了,应该不是这个场景?

疑问2、进入对称加密阶段后,以后每次传输,服务端都是直接拿(随机码KEY)对加密内容进行解密,这个中间,如果黑客拦截了(随机码KEY),是不是也能解密我们的加密内容,如果这样的会,是不是只有前几次传输是安全的,以后每次传输也不再安全的,应该不是这种情况吧?

老师有空记得回答我一下,谢谢了哈

988

收起